Como una especialidad particular en el ámbio de las TI, la ciberseguridad se ha vuelto un tema de discusión permanente en los ámbitos empresariales y de gobierno.

Aunque todavía estamos muy lejos de ver los vehículos voladores y las maravillas tecnológicas que se asoman en películas como Tomorrowland, de lo que sí estamos siendo testigos es de un auge de delitos digitales sin precedentes. La mala noticia es que esta situación no mejorará.

Desde hace algún tiempo, la ciberseguridad como disciplina formal se ha venido abriendo camino entre las ramas del saber tecnológico, y en estos momentos se encuentra viviendo un papel de relevancia vital en el quehacer cotidiano de muchas organizaciones.

Ciberseguridad, un mundo aparte

Pero, ¿qué es entonces la ciberseguridad? La ciberseguridad contempla un campo bastante amplio, pero podemos resumir diciendo que se encarga principalmente de la defensa de equipos informáticos, redes de computadoras y de datos, ante intrusiones no autorizadas que buscan ejercer un efecto dañino sobre las operaciones de una organización.

La seguridad física de las instalaciones de una empresa también tiene que ver con el alcance de la ciberseguridad.

Aunque los sistemas de circuitos cerrados de televisión, muros, enrejados y otros tipos de barreras están en su lugar para impedir generalmente la sustracción de los bienes de la compañía, desde el punto de vista de la seguridad informática también protegen a los equipos donde se ejecutan procesos y almacena información vital para el desempeño de la empresa.

Un sistema de protección por capas

La ciberseguridad ha venido madurando con el tiempo, y ahora se la considera compuesta por varias especialidades. En conjunto, son todos estos enfoques los que contribuyen a que la seguridad informática se implemente de manera efectiva:

Seguridad de redes: aquí se monitorea el tráfico de la red corporativa para detectar posibles comportamientos anómalos que pudieran identificarse como accesos no autorizados.

Se utilizan, entre otros, sistemas de detección de intrusos / sistemas de prevención de intrusos (IDS/IPS) y programas de administración de eventos y seguridad de la información (SIEM).

Los dispositivos de seguridad perimetral de la red, como los cortafuegos y los de conectividad como conmutadores y enrutadores, permanecen bajo monitoreo constante.

Seguridad de aplicaciones: desde su etapa de desarrollo el software es revisado y se aplican las mejores prácticas para que el resultado sea un programa seguro. Se enfatiza en la validación de los datos de entrada y en la sanitización de operaciones que tengan que ver con servidores web.

Seguridad de la información: también llamada en ocasiones seguridad de los datos. Se divide en dos especialidades a su vez: la protección de los datos almacenados y el resguardo de los datos en tránsito, es decir, cuando se transmiten entre dispositivos o programas.

Seguridad operativa: una parte bastante interesante de la ciberseguridad. Se encarga de garantizar que la información pública disponible acerca de una organización no pueda ser ensamblada con otros datos de manera que revele información que debiera permanecer confidencial.

Continuidad del negocio: la capacidad de una organización para recuperarse ante un ataque informático se considera ahora amparada bajo el amplio paraguas de la ciberseguridad.

Aquí se consideran los sistemas de copias de respaldo, almacenamiento en frío, infraestructura virtualizada y otros.

Un estado de seguridad que nunca es completo

Todos estos aspectos de la ciberseguridad se emplean en conjunto para aplicar lo que se llama defensa en profundidad, que no es más que el despliegue de una capa de protección tras otra que ayuden entre todas a preservar la conocida tríada de la seguridad informática: confidencialidad, integridad y disponibilidad de la información (CIA, por sus siglas en inglés).

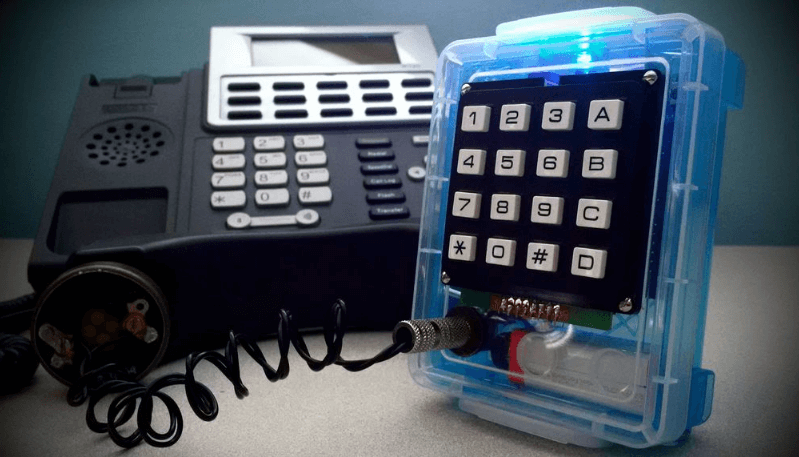

En la década de los 50, el pasatiempo favorito de los piratas informáticos fue el phreaking, o hacking telefónico.

Mediante un conocimiento avanzado de los sistemas de telefonía de aquél entonces, los piratas construían las llamadas “blue boxes”, unos dispositivos sin muchas pretensiones, pero con los que lograban, entre otras cosas, realizar llamadas completamente gratuitas.

Con el tiempo llegó ese milagro del mundo moderno al que llamamos Internet. Salido de las entrañas del Departamento de Defensa de los Estados Unidos, fue un experimento al que primero tuvieron acceso un reducido grupo de universidades de ese país; luego fueron cincuenta centros de enseñanza superior los que podían consultar información entre sí.

En 1990 llega a manos de los científicos del CERN y un año más tarde rompe sus muros para comenzar a cambiar de manera definitiva la forma como transcurren nuestras vidas. La World Wide Web se dispara de tan sólo 100 sitios en línea para 1993 hasta sobrepasar los 200.000 sitios en el 97.

Ese crecimiento acelerado de Internet también hizo que creciera de igual forma el apetito de los ya antiguos hackers telefónicos por conocer y dominar los secretos de esta nueva tecnología. Con ello, lo agentes del mal, que nunca descansan, comenzaron a hurgar también en los recién nacidos sitios web.

Ahora es tal la cantidad de amenazas existentes, que la ciberseguridad puede alcanzarse sólo parcialmente. Siempre surgen nuevos riesgos, actores maliciosos, y adelantos tecnológicos de última generación que obligan a repensar la seguridad informática para hacerles frente.

Entre las amenazas a la seguridad informática más comunes podemos citar:

Malware

La del malware es una categoría amplia, donde caben varios tipos de software malicioso. Virus, troyanos, gusanos, back doors, key loggers y otros de dan cita en este apartado.

Inyección SQL

Aprovechando una validación de datos de entrada pobremente testeada, los hackers explotan la comunicación entre una aplicación web y una base de datos que funcione con SQL. Esta es la amenaza de ciberseguridad más difundida según el Top Ten del Proyecto Abierto de Seguridad en Aplicaciones Web (OWASP).

Ransomware

El secuestro de datos por encriptación viene creciendo con rapidez en los últimos años. Los atacantes infiltran un sistema, encriptan datos sensibles almacenados allí y exigen el pago de un rescate, generalmente en criptomonedas, para devolver a los propietarios de la información el acceso nuevamente.

De acuerdo al Departamento de Seguridad Nacional de los Estados Unidos (DHS), a partir del 2016 se han registrado un poco más de cuatro mil ataques de ransomware en esa nación, por día, lo que apunta a un total aproximado por año de 1,5 millones de incidentes.

Ataques DoS/DDoS

Los ataques de Denegación del Servicio se aprovechan de la capacidad finita que tiene un servidor web para responder solicitudes, desbordándolo con un ataque de peticiones hasta que el servidor no puede responder a ellas o se ralentiza.

Para los ataques distribuidos de este tipo (DDoS) se emplea una red de equipos zombis que responden a las órdenes de los hackers.

Cross Site Scripting (XXS)

Un atacante consigue ejecutar scripts maliciosos en el equipo de un usuario que intenta acceder a un sitio web mediante el envío de un hipervínculo modificado. Es un tipo de amenaza bastante utilizado, según OWASP.

Desafortunadamente, los piratas informáticos son unos auténticos artistas en lo que hacen; creativos, persistentes y con un conocimiento profundo sobre los sistemas que deciden atacar.

Todos los especialistas en ciberseguridad están de acuerdo en decir que la única forma de estar a salvo de ellos es manteniéndose fuera de línea.

Orden en el espacio de la seguridad informática

Otra cosa sobre la que se han puesto de acuerdo muchas empresas e instituciones de gobierno es en cuanto a la adopción de una metodología para la implementación de la seguridad informática, esto se refiere a los marcos de ciberseguridad.

Un marco de ciberseguridad especifica un conjunto de procedimientos, políticas y buenas prácticas que persiguen el mejoramiento de la seguridad digital en las organizaciones.

Dichos marcos tienen su origen en ciertos cuerpos dedicados a la seguridad cibernética, en donde también participan algunos organismos estatales, y sirven de guía para que quienes lo apliquen puedan afinar sus estrategias de ciberseguridad.

En líneas generales, un marco de ciberseguridad es una especie de manual que explica la forma de aplicar los cinco escalones principales en la pirámide de la seguridad informática:

– Saber cuáles son los activos de la organización que se encuentran bajo riesgo

– Proteger tales activos, y actuar con diligencia para su mantenimiento

– La detección de accesos no autorizados, o violaciones a la seguridad

– Respuesta adecuada a los incidentes de intrusión

– Recuperación de daños, continuidad del negocio

Los gobiernos suelen acudir a los marcos de seguridad como una forma de imponer sus regulaciones en cuanto a la seguridad digital.

Como ejemplo podemos citar al GDPR, o Reglamento General de Protección de Datos, cuyo fin es la protección de los datos personales y la manera en cómo se procesan, almacenan y destruyen tales datos.

El GDPR es un marco legal vigente en la Unión Europea, por lo tanto de carácter vinculante, y sustituye a la anterior Directiva de Protección de Datos.

Otro ejemplo lo constituye la ley de Responsabilidad y Portabilidad del Seguro de Salud, HIPAA por sus siglas en inglés.

La HIPAA busca proteger la información médica personal y evitar el uso indebido de la misma. Su cumplimiento atañe principalmente a la industria médica que opera en los Estados Unidos de Norteamérica.

El Marco de Seguridad Cibernética del NIST (Instituto Nacional de Estándares y Tecnología) es uno de los marcos de ciberseguridad más populares en ese país del norte.

Este marco, cuya versión 1.1 fue dada a conocer durante el primer semestre del 2018, es de cumplimiento obligatorio por parte de las agencias federales norteamericanas.

Otras entidades, como contratistas de defensa, firmas de telecomunicaciones, instituciones financieras y proveedores de energía que asisten a dichas agencias han comenzado a implementar voluntariamente el mismo marco de seguridad digital.

Puestos relacionados con la seguridad digital

Ya sea que anteriormente se haya desempeñado en una carrera tecnológica o no, es posible que ahora el campo de la seguridad informática haya captado su interés.

Si consultamos rápidamente cualquier portal de empleos veremos que existen tres perfiles que se repiten constantemente: el de arquitecto, ingeniero y analista de ciberseguridad.

Las responsabilidades implícitas de cada cargo no son rígidas, sino que, dependiendo del empleador, pueden ser bastante elásticas a veces. Siempre es bueno acudir a la descripción detallada de las actividades asociadas a un puesto en ciberseguridad, aunque su nomenclatura nos sea familiar.

En la cima de la clasificación de los cargos en seguridad cibernética encontramos al CISO, Chief Information Security Officer, o Director de Seguridad de la Información. Como ya se dijo, hasta este alto cargo pudiera ocasionalmente mezclar sus responsabilidades con las de otros puestos del área.

Veamos brevemente de qué se trata, a grandes rasgos, cada uno de estos perfiles:

Director de Seguridad de la Información – CISO

A los directores de seguridad de la información los encontramos en el nivel C de la estructura gerencial de una organización.

El CISO es el encargado de la supervisión del personal adscrito al departamento de seguridad digital y todas sus operaciones. Este cargo lleva la batuta en cuanto a estrategia de ciberseguridad y administra el presupuesto asignado a dicha sección.

Los puestos de CISO se ven ahora con mayor frecuencia en las organizaciones grandes, pues han sido las primeras en concientizar la importancia de la protección de la información y activos digitales.

Además, este tipo de entidades cuentan con mayores recursos financieros, lo que permite la creación de tales cargos en su plantilla.

Ingeniero de ciberseguridad

Las labores de planeación, monitoreo, administración e implementación de medidas de seguridad informáticas, así como de su actualización, están relacionadas con el puesto de ingeniero de ciberseguridad.

Aparte de exhibir una alta capacidad técnica, el ingeniero de ciberseguridad debe poseer también destrezas comunicacionales y organizativas.

La protección de las redes, sistemas y datos de una entidad, así como la respuesta a incidentes de violación de la seguridad digital le competen, tanto como la creación de estrategias de defensa y la identificación de ciberamenazas avanzadas.

Arquitecto de seguridad digital

Tareas como diseñar, construir, probar y supervisar sistemas de seguridad informática son las que le atañen a un arquitecto de ciberseguridad.

La revisión de los sistemas y redes actuales, así como la recomendación de mejoras en los mismos, desde el punto de vista de la seguridad digital, son también de su competencia.

Para ocupar el cargo de arquitecto de ciberseguridad generalmente se escoge a personas con un fuerte background técnico y que posean un grado de máster en seguridad digital.

Analista de seguridad informática

Este puesto también puede encontrarse bajo la denominación de analista de seguridad de datos, analista de seguridad TI o analista de ciberseguridad. Constituye el puesto de entrada para quienes desean incursionar en el campo de la seguridad digital.

Las tareas asignadas al analista de seguridad informática suelen ser varias, aquí citamos unas pocas:

– Actualizar e implementar controles de seguridad

– Mantenimiento y defensa de los activos digitales ante intrusiones

– Administración de red y monitoreo permanente del tráfico

– Auditoría de software y end points

– Configuración y mantenimiento de IDS/IPS

En las grandes empresas los analistas de seguridad informática a menudo pasan a formar parte del equipo de un SOC, o Centro de Operaciones de Seguridad.

Los podemos encontrar también en red teams o blue teams, supervisando la seguridad de la red o haciendo pruebas de penetración de aplicaciones, entre otras actividades.

De acuerdo a un reporte publicado a mediados de este año por Burning Glass Technologies, las ofertas de trabajo para puestos de ciberseguridad registraron un aumento del 94 por ciento en seis años.

Burning Glass, una firma especializada en estudios de los mercados laborales, ha venido siguiendo el desarrollo del sector de la seguridad informática desde el 2013.

Sus hallazgos indican que la demanda de perfiles calificados para estos puestos supera con creces la oferta. Según su estudio, a las compañías le toma en promedio un 20 por ciento más de tiempo cubrir un cargo relacionado a la ciberseguridad comparado con otras especialidades en TI.

En el informe, Burning Glass señala también que quienes trabajan en seguridad informática ganan más que sus colegas TI de otras ramas, superando sus salarios hasta en USD 12.700 al año.

Desarrollando las habilidades en seguridad informática

Siendo la ciberseguridad una especialidad que está definitivamente en auge, y gracias a la gran demanda que existe de gente calificada, muchas personas con experiencia en TI, y algunos provenientes de campos completamente distintos, se muestran interesados en comenzar una carrera en seguridad digital.

La pregunta es ¿cómo obtener las destrezas necesarias para optar a un cargo en dicha área? Afortunadamente, en la actualidad tenemos a disposición multitud de alternativas para formarnos como especialistas en ciberseguridad.

Incluso las universidades están incorporando a sus cátedras cursos de máster relacionados con la seguridad informática, con lo que se reconoce de manera formal la importancia que reviste actualmente contar con individuos preparados académicamente en el sector.

Preparación universitaria

Por ejemplo, a través de la plataforma eDX el Instituto de Tecnología de Georgia (Georgia Tech) ofrece el grado de Máster en Ciberseguridad. Dependiendo de la dedicación, el alumno puede terminar el curso, completamente en línea, entre 2 y 3 años.

Con un costo por matrícula inferior a los USD 10.000, es uno de los cursos más accesibles de este nivel en seguridad informática, tratándose de una universidad como Georgia Tech.

El afamado Instituto de Tecnología Rochester (RIT) figura en esa misma plataforma con su Programa MicroMasters de Ciberseguridad. El curso completo tiene una duración de 10 meses, con una dedicación de entre 10 y 12 horas semanales.

La matrícula es de apenas USD 1.200, una opción bastante conveniente para quienes tienen un presupuesto limitado y desean obtener un grado de ciberseguridad en corto tiempo.

Como tercera opción, y existen muchas más a la mano, en el portal de educación en línea Coursera hallaremos el curso “Especialización en Ciberseguridad: Construcción de Sistemas Seguros”, dictado por la Universidad de Maryland.

La formación puede cubrirse en 5 meses, luego de los cuales se obtiene el certificado. El costo es de USD 39 por mes.

Programas de formación gratis

Para estudiar a nuestro propio ritmo y sin gastar más de la cuenta, podemos acudir al sito web Cybrary. Cybrary está dedicado exclusivamente al área de la ciberseguridad; allí encontraremos los cursos más populares relacionados a la seguridad cibernética, tanto de pago como gratuitos, como por ejemplo:

Hacking ético y pruebas de penetración: un curso de 35 horas, absolutamente gratis, con examen final, o proyecto, por el cual debe pagarse un pequeño monto.

Pruebas de Penetración Avanzadas: para quienes necesiten fortalecer lo aprendido en el curso anterior. Es gratuito, de 14 horas de duración y debe pagarse sólo por la emisión del certificado.

CISSP (Certified Information Systems Security Professional): es uno de los cursos de Cybrary mejor calificado por los usuarios. Consta de 19 horas que sirven como preparación introductoria a la obtención del certificado oficial.

La certificación CISSP es la más apreciada por las empresas en los niveles gerenciales de seguridad de la información.

Otros cursos muy solicitados por los usuarios de Cybrary son el de CompTIA Security+, Cisco CCNA, Criptografía y el de Administración de Virtualización.

Certificarse en ciberseguridad

El camino más concurrido por quienes comienzan en el mundo de la ciberseguridad es el de las certificaciones oficiales de proveedores tecnológicos. Las formaciones para certificación ofrecidas por entidades como EC-Council, CompTIA, SANS Institute, Offensive Security, CISCO y otros han experimentado una gran demanda en los años recientes.

Los programas de certificación de SANS Institute son unos de los más costosos, pero también de los que gozan de mayor reputación en la industria.

Igualmente, los certificados que ofrece Offensive Security son los preferidos por aquellos que quieren recibir una formación sólida en pruebas de penetración. Superar los exámenes de certificación de Offensive Security requiere de un sólido nivel de destreza.

EC-Council, por su parte, es una entidad de referencia sobre formación en ciberseguridad para el mercado laboral.

Su oferta de cursos es amplia, siendo muy populares el Certified Ethical Hacker (CEH), Advanced Penetration Testing (APT), Computer Hacking Forensic Investigator (CHFI) y EC Council Certified Security Specialist (ECSS).

Los programas de CompTIA se consideran como nivel de entrada. La certificación CompTIA Security+ se ha vuelto extremadamente popular en los Estados Unidos y casi obligatoria para los que comienzan a dar sus primeros pasos en la seguridad informática.

En el otro lado del espectro encontramos los cursos de ISACA, dirigidos a certificar auditores y gerentes de seguridad de la información. Para aplicar a estos certificados, es necesario acreditar, al menos, una experiencia de 5 años en el campo de la seguridad informática.

Cómo entrar en la arena laboral de la ciberseguridad

Aunque hacerse de un título universitario en ciberseguridad pudiera considerarse como el primer paso lógico para comenzar una carrera en el ámbito de la seguridad informática, para sorpresa de muchos, no es en lo absoluto imprescindible.

Muchos de los auténticos profesionales de la seguridad digital, hackers éticos de hoy en día, pudieron llegar a nivel tan alto de experticia gracias a su capacidad innata de comprender cómo funcionan por dentro los sistemas, programas y redes, sin mencionar su habilidad de aprovecharse de la naturaleza humana para lograr sus fines, algo que conocemos ahora como ingeniería social.

Para dominar el arte de la guerra cibernética se necesitan altas dosis de disciplina, compromiso, persistencia y unas ganas infinitas de aprender. Es así como al principio, de manera autodidacta, se construye a sí mismo un especialista en ciberseguridad.

Una manera de averiguar por dónde comenzar en el campo de la seguridad digital, y el camino a seguir para poder desempeñarse en cierto puestos, es consultar el sitio cyberseek.org.

Allí tendremos acceso a una herramienta visual interactiva que muestra claramente el desarrollo de nuestra carrera en ciberseguridad según el área técnica de procedencia.

En cyberseek.org podremos también saber acerca de la demanda y oferta de puestos de seguridad informática en los Estados Unidos. Los más solicitados son los cargos operativos, como el de ingeniero en ciberseguridad, seguido por el de analista, y en tercer lugar tenemos a los arquitectos o ingenieros de redes.

En todo el país existe un tremendo déficit de personal calificado, lo que ha convertido a la ciberseguridad en un sector de TI que posee una tasa de desempleo igual a cero por ciento.

Cybermoney: cuánto se puede ganar

Generalmente los puestos en ciberseguridad están bien pagados, inclusive los del nivel de entrada. Demos una mirada rápida a los salarios que perciben algunos de los perfiles más conocidos en esta especialidad de las TI:

Especialista / Técnico en Ciberseguridad: el salario anual para este cargo en los Estados Unidos arranca en los USD 92.000.

Analista de Ciberseguridad: el salario no dista mucho que el de su antecesor, USD 95.000.

Pentester, o ejecutor de pruebas de penetración: con una formación y habilidades más solidas, los pentesters se embolsan de entrada unos USD 103.000 al año.

Gerente de Seguridad Informática: perciben un salario cercano al del pentester, USD 105.000 anual.

Ingeniero de Ciberseguridad: apenas un poco por encima del gerente de seguridad informática, este perfil percibe USD 106.000 por su trabajo.

Arquitecto de Ciberseguridad: uno de los perfiles con mayores ingresos, USD 133.000.

Los que reciben el mejor salario entre todos son los Chief Information Security Officer, CISO. Dependiendo sus años de experiencia y de la compañía donde trabaje, un CISO puede percibir anualmente entre USD 157.000 y USD 280.000, según datos de Glass Door.